Электронная цифровая подпись (Electronic Digital Signature): особенности получения и ее назначение

- Электронная цифровая подпись: что это?

- Электронная цифровая подпись: что такое «сертификат ключа»?

- Как получить электронную цифровую подпись?

- Список документов для получения электронной цифровой подписи

- Где используется электронно-цифровая подпись?

- Как возникла электронная цифровая подпись?

- Подделка цифровых подписей

- Управление ключами

- Заключение

Активное развитие цифровизации способствовало переходу привычного документооборота на бумажных носителях в сферу электронных форм. Электронные отчеты, счета, билеты, декларации и множество других деловых бумаг уверенно вытесняют из оборота бумажную документацию.

Соответственно, это обусловило появление обязательного реквизита, коим является электронно-цифровая подпись – сгенерированный в произвольном порядке шифр цифрового формата, защищающий документ от фальсификации, несанкционированного изменения, в том числе путем внесения ложной информации. Кроме этого, ЭЦП способна обеспечить аутентификацию лица, создавшего документ и подписавшего его.

Рассмотрим детально все аспекты применения Е- цифровой подписи, что это такое, где и как применяется, как получить и что такое «сертификат ключа». Информация, приведенная в статье, поможет разобраться в непростой, но актуальной теме цифрового документооборота.

Электронная цифровая подпись: что это?

Как и подпись, сделанная шариковой или перьевой ручкой на бумаге, Е-подпись (электронная цифровая подпись) является неотъемлемым реквизитом любого документа, выполненного в цифровом формате. Она генерируется путем криптографического метода шифрования какой-либо произвольной и открытой информации. Инструментом для этого служит заданный порядок символов и действий (алгоритм). Другими словами, создается цифровой шифр с ключами, как для шифрования, так и для расшифровки данных.

Существуют несколько видов криптографических манипуляций, но при обмене данными чаще всего используются симметричные и ассиметричные шифрования:

- Симметричное шифрование предполагает наличие двух одинаковых ключей у каждой из сторон: один «закрывает», второй – «открывает» передаваемые данные. Такой способ защищает передачу данных от вмешательства (доступа) третьей стороны.

- Ассиметричное шифрование предполагает наличие двух пар разных ключей: открытого и секретного. Если шифрование происходило с помощью открытого ключа, то расшифровка возможна посредством тайного, и наоборот. Воспользоваться ключами из разных пар невозможно, поскольку каждая пара неотъемлемое звено всей системы.

Что же касается электронно-цифровой подписи, то ее наличие подтверждает принадлежность созданного (подписанного) документа определенному лицу, а также позволяет определить подлинность документа и отсутствие в нем ошибок (искажений). Цифровая подпись позволяет установить дату и время составления и подписания документа, а также изменения, которые были сделаны отправителем.

Электронная цифровая подпись: что такое «сертификат ключа»?

Это – документ, подтверждающий владение (принадлежность) открытого ключа. Этот документ подтверждает аутентичности владельца ключа и выдается специализированными центрами сертификации ключей.

Сертификат гарантирует достоверность данных держателя и содержит открытый ключ, подтвержденный подписью доверенного лица. Такая система позволяет защитить ключ от подмены.

На практике существуют два вида систем сертификатов:

- централизованная – центры сертификации с доверенными организациями;

- децентрализованная – с использованием индивидуальной сети доверия, состоящей из знакомых и доверенных лиц.

Центр сертификации выдает сертификаты пользователям, удостоверяя подлинность их данных своей цифровой подписью.

Как получить электронную цифровую подпись?

Аккредитованный центр сертификации ключей входит в состав департамента ГФС (Інформаційно-довідкового департаменту ДФС).

АЦСК бесплатно предоставляет услуги по электронной цифровой подписи компаниям и организациям всех форм собственности, физлицам, другим предприятиям и учреждениям, в том числе и бюджетным.

Сервис от АЦСК включает:

- Сбор документов (регистрация) от желающих получить ЭЦК;

- Техническая помощь в генерировании ключей;

- Пользование средствами электронно-цифровой подписи;

- Обслуживание усиленных сертификатов ключей;

- Фиксация времени создания документа;

- Консультации.

Детально ознакомиться с полным перечнем услуг можно на официальном веб-сайте acskidd.gov.ua .

Следует отметить, что услуги создания электронной цифровой подписи также предоставляют специализированные фирмы, которые имеют аккредитацию и государственные лицензии на предоставление такого рода сервиса. Стоимость и перечень услуг у каждой из таких компаний индивидуальные.

Список документов для получения электронной цифровой подписи

Получателями электронной цифровой подписи могут быть, как юридические лица и предприниматели, так и частные (физические) лица. Для каждой из этих категорий разработан специальный перечень документов, с которым можно ознакомиться на веб-сайте ведомства (см. выше).

Приводим список документов, требуемых от физического лица для получения цифровой электронной подписи:

- Регистрационная карта (бланк и образец заполнения можно скачать на сайте https://acskidd.gov.ua/fiz_osoba ).

- Копия паспорта (1 и 2 страницы, если есть отметки, то сделать копии 3,4,5 и 6 страниц). Если паспорт изготовлен в форме ID-карты, то потребуется копия лицевой и оборотной сторон и выписка из Государственного демографического реестра о месте регистрации.

- Копия удостоверения о постоянном (временном) месте жительства или паспорт (для иностранцев) с нотариально заверенным переводом.

- Копия карты налогоплательщика, заверенная подписью заявителя.

Подачу документов можно сделать через доверенное лицо, но потребуется дополнительное оформление доверенности для него.

В перечень необходимых документов включены конверты из расчета – один конверт на каждого носителя ключа. Если количество конвертов в пакете документов будет недостаточным, то вам, скорее всего, откажут не только в регистрации, но и в приеме документов.

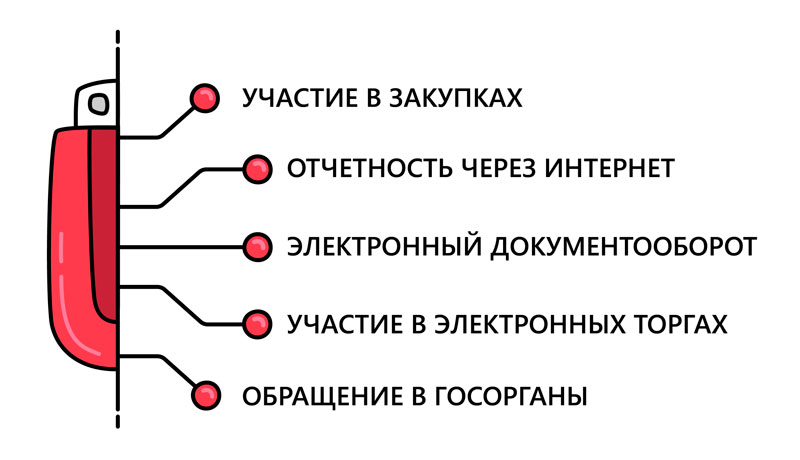

Где используется электронно-цифровая подпись?

Электронная цифровая подпись в Украине используется достаточно широко, оформить бесплатно можно в АЦСК или за определенную плату у специализированных компаний, имеющих право предоставлять такой сервис.

Перечень систем Украины, в которых принимается ЭЦП:

- Электронный кабинет плательщика;

- Сайт публичных закупок ProZorro;

- Электронные услуги Министерства юстиции;

- Система электронного взаимодействия органов исполнительной власти;

- Петиции Президенту Украины;

- Портал госзакупок;

- Государственная служба статистики;

- Министерство социальной политики (помощь при рождении ребенка, назначение жилищной субсидии);

- Административные услуги Министерства внутренних дел;

- Услуги государственного земельного кадастра;

- Государственная служба по чрезвычайным ситуациям.

Более полный список действующих в Украине систем, принимающих ЭЦП, — здесь (https://acskidd.gov.ua/partnership )

Важно!

- Срок действия усиленных сертификатов открытых ключей составляет 24 месяца;

- Усиленные сертификаты открытых ключей размещаются на сайте АЦСК в цифровом виде;

- Формирование ключей осуществляется на предоставленные заявителем носители. При этом каждый ключ должен быть записан на отдельный съемный носитель;

- Работники органов государственной власти не могут регистрировать ЭЦП по доверенности, а также не могут иметь несколько усиленных сертификатов одновременно.

Как возникла электронная цифровая подпись?

Впервые термин ЭЦП (Electronic Digital Signature) был придуман более четырех десятков лет американскими криптографами Мартином Хеллманом и Уитфилдом Диффи. Эти талантливые энтузиасты положили начало развитию криптографии в том виде, который существует сейчас. Диффи разработал концепцию криптографии с открытым ключом, а Хеллман получил известность за создание ассиметричной криптосистемы.

Спустя год был разработан криптографический алгоритм с открытым ключом. Название алгоритма RSA воплотило в себе заглавные буквы фамилий создателей: Rivest, Shamir и Adleman.

Если быть предельно точными, то первые криптографические шифровки практиковали древние египтяне, а в Древней Греции спартанцы разработали устройство для шифрования сообщения – скиталу в виде цилиндра, обернутого пергаментом. В Древнем Риме шифрование практиковалось в армии Юлия Цезаря. История знает и другие примеры защищенной связи и зарождения криптографии.

В новейшей истории электронная цифровая подпись совершенствовалась усилиями многих криптографов. Например, приобрела защиту от подделки и взлома путем создания сложного алгоритма безопасности цифровой подписи.

Современное программное обеспечение, которое используется АЦСК, способно генерировать не только ключи, но и накладывать цифровую подпись на любую информацию, изложенную в цифровом формате. Это касается не только текстовых массивов информации, но и звуковых, видео и файлов баз данных. Нынешние электронные ключи способны провести аутентификацию при каждом сеансе доступа, что значительно повышает степень защищенности от несанкционированного проникновения к ЭЦП посторонних лиц.

Подделка цифровых подписей

Выше упоминалось о том, что электронно-цифровую подпись следует обеспечить высокой степенью защиты от взлома. Доступ третьих лиц к ключам, как правило, имеет целью изменение документа, внесение недостоверных или вводящих в заблуждение сведений. Рассмотрим модели атак и риски, связанные с ними.

Виды атак и их последствия

- При атаке используется открытый ключ;

- При атаке используются только известные взломщику сообщения;

- При атаке взломщик выбирает нужные ему сообщения (адаптивная атака).

Это варианты взлома, а вот к каким последствиям это может привести:

- Злоумышленник получает полный доступ к алгоритму, происходит полный взлом закрытого ключа;

- Подбор аналогичного алгоритма, который позволяет подделывать подпись;

- Аналогичный алгоритм используется при выборочной подделке документов;

- Подделка документа, выбор которого происходит случайным образом.

Наиболее сложна, а по мнению большинства специалистов, невозможная – подделка алгоритма закрытого ключа. Вероятность выполнения такой задачи при уровне развития современного программного обеспечения стремится к нулю, а на практике считается невыполнимой.

Коллизия первого рода

Такой вид взлома аналогичен способу создания подписи для произвольного документа, к которому случайно подходит ЭЦП. Впрочем, вероятность взлома таким способом весьма низкая и на практике встречается очень редко, поскольку наступление коллизии фальшивого документа с исходником возможна при совпадении нескольких трудновыполнимых технических параметров.

Коллизия второго рода

Такое бывает, если взломщик создает два файла с идентичной подписью. Такой вариант также маловероятен, но по шкале защищенности находится ниже коллизии первого рода и экзистенциальной подделки ключа. В большей степени такому взлому подвержены сертификаты SSL-сертификаты и MD5 (Message Digest S).

Социальные атаки

Этот вид атак возможен, если не используются протоколы обмена ключами, а также, если уровень защиты ключа достаточно низкий. На практике социальные атаки выглядят как кража закрытого ключа, обман, шантаж и т.п.

Управление ключами

Выше упоминалось о важности подтверждения аутентичности владельца ключа. Сертификаты позволяют определить достоверность владельца ключа, но существуют и другие правила управления ключами.

Управление открытыми ключами

Механизм проверки достоверности открытого ключа заключается в создании централизованных и децентрализованных систем сертификатов. Как отмечалось выше, эти системы позволяют управлять ключами, а именно: обеспечивают доступ пользователей к открытому ключу другого пользователя, гарантируют защиту от подмены и своевременный отзыв, если открытый ключ был скомпрометирован действиями третьих лиц.

Как хранить закрытый ключ?

Потеря или взлом закрытого ключа – это самое худшее, что может произойти с криптосистемой цифровой подписи. Поэтому, чтобы избежать ненужных сложностей от потери или искажения данных, следует хранить закрытый ключ в защищенном месте.

Чаще всего, это делается либо на персональном компьютере, либо на съемном USB-носителе. Считается, что наиболее защищенным местом хранения закрытых ключей является смарт-карта, которая предусматривает двухфакторную аутентификацию.

При выборе способов хранения закрытого ключа стоит помнить, что ответственность за потерю ключа несет исключительно его владелец.

Заключение

Появление электронной цифровой подписи значительно упростило жизнь предпринимателям малого и среднего бизнеса. У них отпала необходимость вести бумажную документацию, а появилась возможность сдавать отчеты в контролирующие органы через интернет, не посещая их.

Комментарии

Думаю, что раньше было проще и дешевле войти в реестр недвижимого имущества для физических лиц. А теперь тенденция так называемой диджитализации свидетельствует о закрытости информации и выкачивании денег.